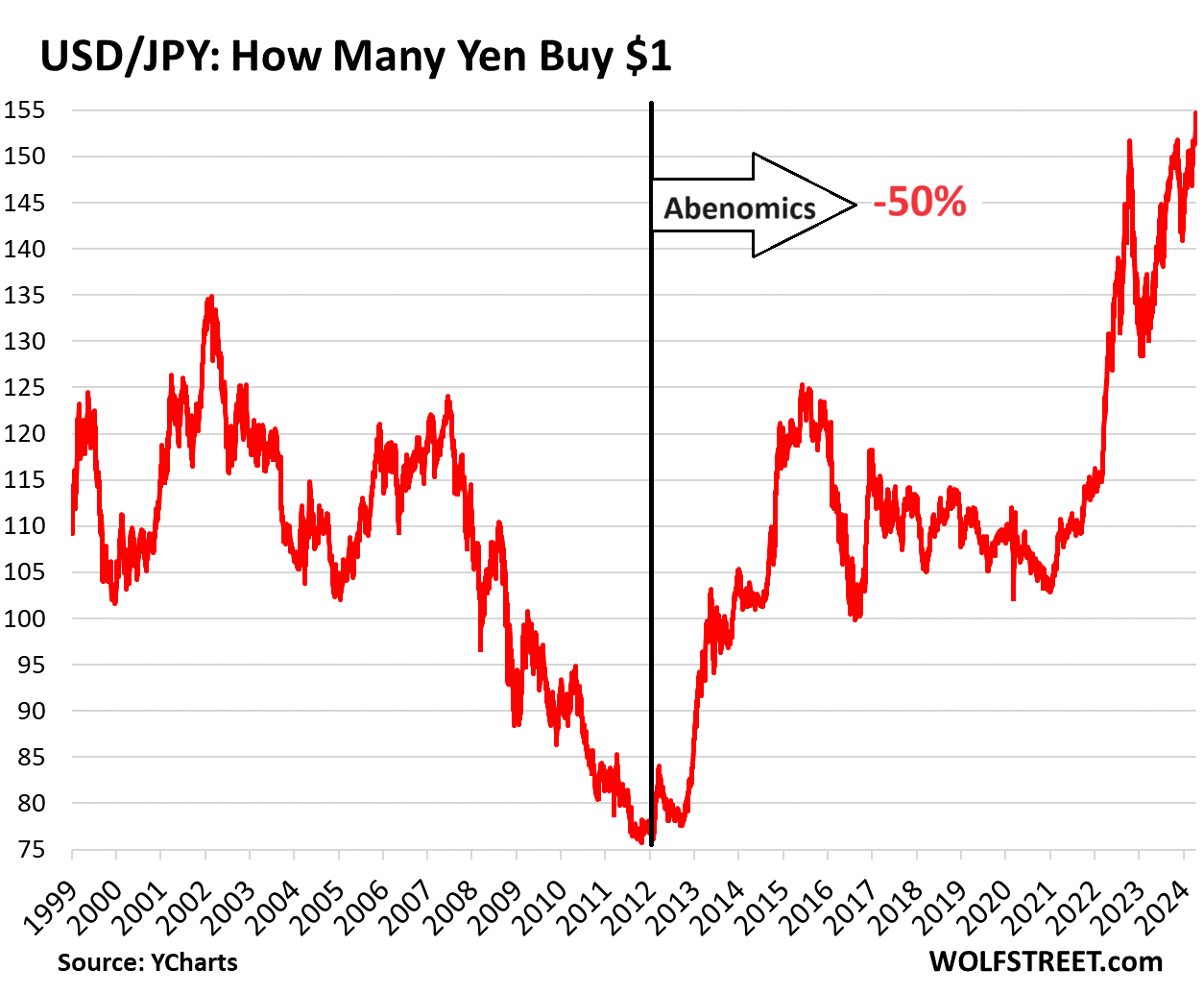

Kiderült, hogy a valuta összeomlása az az ár, amelyet Japán most fizet az évek óta tartó őrült monetáris politikáért. Írta:...

A Pittsburgh-i székhelyű új, kétnapos zenei fesztivál összehozza a The Killerst, a SZA-t és a St. John's-t. Vincent, Crowded House...

Március 8-án egy darab űrszemét zuhant át a tetőn a floridai Nápolyban, átszakítva két emeletet, és (szerencsére) Hiányzó A háztulajdonos...

Itt az ideje, hogy komoly beszélgetést folytassunk Connor McDavidról és a sportág egyik legjobb bárvitáról.Legutóbbi lenyűgöző bravúrja, amikor egyetlen szezonban...

Getty Images | Chris McGrath A YouTube figyelmezteti a harmadik felek hirdetésblokkoló alkalmazásait. Egy baljós bejegyzés a YouTube hivatalos közösségi...

Ez inkább rom-com cselekménynek hangzik, mint a való élethez. Ez a fajta jogi összeesküvés arra kényszeríti az ügyvédeket, hogy gúnyolódjanak,...

keresni Diákvízum Magyarországra? A megfelelő cikkhez jutottál. Magyarország 67 felsőoktatási intézményével minden hallgató számára magas színvonalú oktatást kínál. A magyarországi...

amerikai bank , A második legnagyobb amerikai bank a várakozásokat felülmúló első negyedévi eredményről számolt be, mivel a magasabb hitelfelvételi...

Kép: Nintendo Life/SegaSonic the Hedgehog 3 A tervek szerint jövő decemberben kerül a mozikba, a Blue Mist ezúttal Dr. Robotnik...

Fogadok, hogy fajként szerelmesek vagyunk szülőbolygónkba (a túlzott szén-dioxid-kibocsátásunk ellenére). De a csúnya igazság az, hogy a Föld el van...