(Bloomberg) – A határidős európai és amerikai részvényindexek zuhantak, mivel a globális piacokat megdöbbentette a közel-keleti új konfliktus, amely lejjebb...

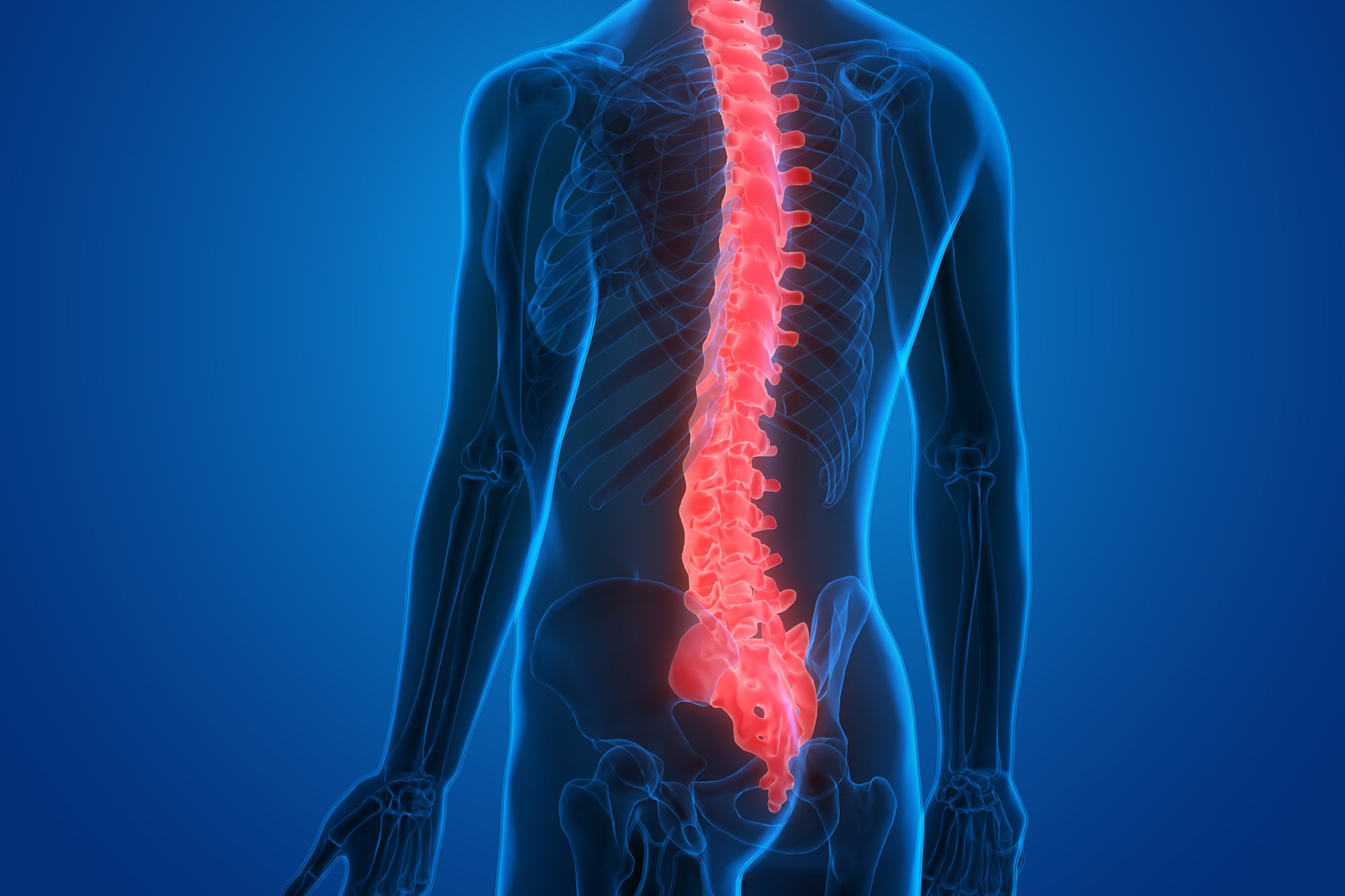

Az új kutatások azt mutatják, hogy a gerincvelő képes önállóan tanulni és emlékezni a mozgásokra, megkérdőjelezve a szerepére vonatkozó hagyományos...

Ma megjelent a Razer legújabb hordozható játékkonzolja, amely... Ultra quiche, egy átfogó program, amely több eszköz között válthat. A vezérlő...

CNN — Irán válasza akkor Izrael Hossein Amir Abdollahian iráni külügyminiszter csütörtökön a CNN-nek azt mondta, hogy bármilyen további katonai...

Sulyok Tamás köztársasági elnök 2024. március 10-én részt vesz beiktatási ünnepségén Budapesten (Fotó: Szentgallay Bálint/NurPhoto/ VIA REUTERS). Sülyök Tamás köztársasági...

A sacramentói nemzetközi repülőtér jelentős késéseket szenvedett csütörtökön, miután szándékosan elvágták az AT&T kábelt, ami legalább két nagy légitársaságnál megszakította...

Lehet, hogy ez alkotja a sötét anyagot.Rejtett titkokÚj kutatások szerint az univerzum tele van olyan részecskékkel, amelyek a fénynél gyorsabban...

Newark, New Jersey - Tom Fitzgerald úgy véli, hogy a New Jersey Devils még mindig rendkívül tehetséges csapat, de a...

A Target kiskereskedelmi lánc a közelmúltban megjelent hírekre reagálva azt állítja, hogy leállítja a fizikai adathordozók árusítását, és felfedte, hogy...

Kenya védelmi minisztere és további kilenc magas rangú tiszt meghalt csütörtökön egy katonai helikopter-balesetben az ország távoli részén – közölte...

/cdn.vox-cdn.com/uploads/chorus_asset/file/25407815/Screen_Shot_2024_04_18_at_4.13.30_PM.png)