Minden látogató, aki belép a Beth Match oldalára, nehéz választás elé néz, hiszen az online kaszinó weboldalán található nyerőgépek választéka...

Az online játékgépek az egyszerű, de nagyszerű játékmenetük, valamint a magas nyereményeik miatt az online kaszinók legnépszerűbb játékai. Ha te...

Ukrán menekültek ezreit kell kilakoltatni egy magyar államilag finanszírozott menhelyről Budapest azon lépése miatt, amely emberi jogi aktivisták szerint sérti...

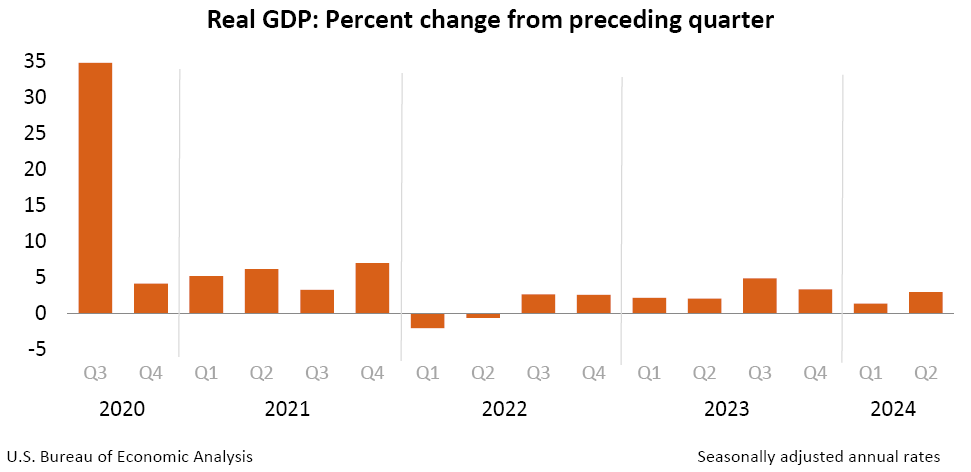

Reál GDP Az Egyesült Államok Gazdasági Elemző Iroda második becslése szerint a GDP éves szinten 3,0%-kal nőtt 2024 második negyedévében...

A tartalom eléréséhez csatlakozzon a Fox Newshoz Elérte a cikkek maximális számát. Jelentkezzen be vagy hozzon létre egy fiókot ingyenesen...

A négy legénység tagja a Polaris Dawn küldetésnekSpaceX A SpaceX az első polgári űrséta végrehajtására készül. Eddig minden ember, aki...

Mike Rice, az ESPN munkatársa2024. augusztus 29., 08:17 ETBezárMike Rice az ESPN NFL-riportere, aki a New England Patriotsról tudósít. Rice...

A The Black Myth: Wukong frissítései a rekordot döntõ megjelenést követõen megkezdõdtek. Ma megjelent az 1.0.8.14860 javítás PC-re és PlayStation...

Mi a legújabb?Közzétéve: 12:48 BST12:48 GMTKép forrása ReuterKépaláírás, Egy nő Fukuokában, a déli Kyushu szigetén csütörtökönA Shanshan tájfun helyi idő...

Brüsszel nem emelt kifogást a spanyol vétó ellen a hazai vasútgyártó Talco átvételére tett magyar pályázat ellen. HirdetőAz Európai Bizottság...